在当今智能化与网络安全并重的时代,将单片机(MCU)产品制作开发与信息安全软件开发相结合,已成为一项极具价值且富有挑战性的技能。这不仅要求开发者精通硬件电路设计、嵌入式C语言编程,还需要深刻理解加密算法、安全协议及软件层面的防御机制。以下从实际操作经验出发,探讨这一融合领域的学习路径与实践要点。

一、 基础构建:软硬件双重能力培养

- 单片机开发核心:

- 硬件层面:掌握至少一种主流单片机架构(如ARM Cortex-M系列、ESP32、STC89C52等),理解其最小系统构成(电源、时钟、复位)、外设接口(GPIO、UART、I2C、SPI、ADC/DAC)及电路设计。能独立完成原理图绘制、PCB布局(可使用Altium Designer、KiCad等工具),并动手焊接、调试硬件。

- 软件层面:精通嵌入式C语言,熟悉寄存器操作与库函数开发。掌握实时操作系统(RTOS,如FreeRTOS)的基本应用,以管理多任务、提高系统可靠性。熟练使用Keil、IAR、ESP-IDF等开发环境进行编程、编译、调试(包括在线调试与仿真)。

- 信息安全软件基础:

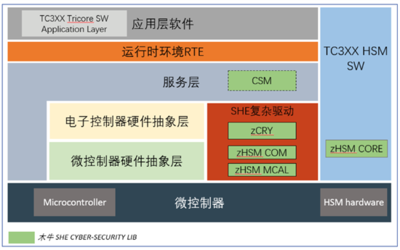

- 密码学应用:理解对称加密(如AES)、非对称加密(如RSA)、哈希算法(如SHA-256)的原理及其在嵌入式系统中的适用场景(资源受限)。学习如何在单片机中集成轻量级加密库(如mbed TLS、TinyCrypt)。

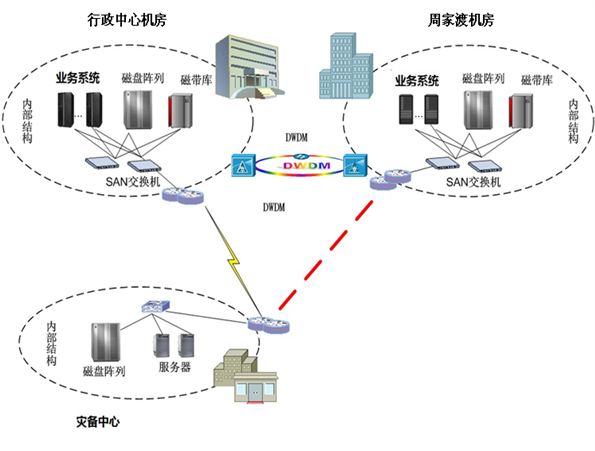

- 安全协议:熟悉TLS/SSL、DTLS等安全通信协议的精简实现,确保设备与服务器、设备间通信的机密性与完整性。

- 安全编码:培养安全意识,避免缓冲区溢出、整数溢出、格式化字符串等常见漏洞,理解并实践安全启动、固件签名与加密更新机制。

二、 融合实践:从项目出发的实战经验

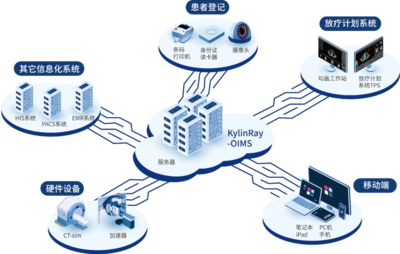

- 安全物联网节点开发:

- 项目示例:设计一个基于ESP32的温湿度传感器节点,通过Wi-Fi将数据上传至云平台。

- 安全实践:

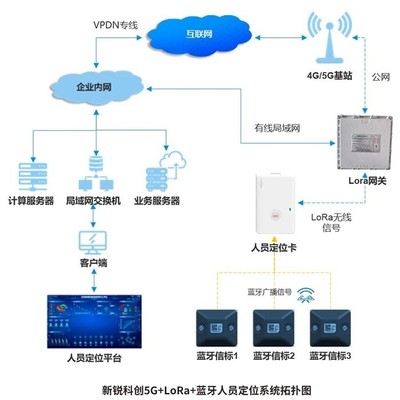

- 在设备端,使用TLS协议(ESP-IDF内置支持)与云服务器建立安全连接,传输数据前用AES加密敏感信息。

- 实现基于RSA或ECC的固件签名验证,确保只有经过授权的固件才能被更新,防止恶意代码注入。

- 在设备中设置安全存储区域(如ESP32的NVS加密分区),保护设备密钥、证书等敏感数据。

- 嵌入式系统访问控制与身份认证:

- 项目示例:开发一个基于STM32的智能门锁系统。

- 安全实践:

- 集成指纹模块或蓝牙/NFC,设计本地或远程认证流程。认证过程使用挑战-应答机制,避免密钥明文传输。

- 系统日志加密存储,防止篡改。

- 考虑物理安全,如使用防拆检测开关,触发后清除关键密钥。

- 侧信道攻击防护初探(进阶):

- 了解简单的功耗分析(SPA)或时序攻击原理。在编写涉及密钥操作的代码(如AES运算)时,尝试使用常数时间编程技巧,减少因分支判断或数据依赖导致的执行时间差异,增加攻击难度。

三、 开发流程与工具链中的安全考量

- 安全开发生命周期:将安全考虑融入需求分析、设计、编码、测试、部署、维护的全过程。例如,在设计阶段就进行威胁建模,识别潜在风险点。

- 工具使用:

- 使用静态代码分析工具(如Cppcheck、Keil MDK的静态分析功能)检查代码中的潜在安全漏洞。

- 在条件允许下,进行模糊测试,向设备接口发送随机或异常数据,测试其鲁棒性。

- 利用调试器、逻辑分析仪监控通信总线,验证加密数据是否真正被加密。

四、 持续学习与资源推荐

- 理论学习:持续关注OWASP嵌入式应用安全Top 10、NIST网络安全框架等资源,了解行业最佳实践与新兴威胁。

- 实践平台:积极参与开源硬件/安全项目(如Arduino安全库、OpenWrt),在GitHub上学习相关项目代码。使用开发板(如STM32 Discovery Kit、ESP32-DevKitC)进行实验。

- 社区与认证:加入嵌入式安全相关论坛、社群,考虑考取如GIAC嵌入式设备安全评估(GICSP)等专业认证,系统化提升能力。

****

单片机产品开发与信息安全软件开发的融合,是构建可信智能硬件的基石。它要求开发者跨越软硬件界限,以系统性的安全思维主导从芯片到云端的每一个环节。通过从基础到进阶的持续性项目实践,不断迭代学习,才能在实际操作中积累应对复杂安全挑战的真知灼见,最终打造出既功能强大又坚实可靠的产品。