在当今智能化、网联化浪潮中,无论是汽车电子、工业控制、航空航天还是消费电子领域,主流芯片(如MCU、SoC、FPGA)已不仅是计算核心,更是承载关键功能与数据安全的核心载体。功能安全(Functional Safety)与信息安全(Cybersecurity)从两个不同维度定义了芯片的可靠性:前者确保系统在故障时不致造成人身伤害或重大财产损失,后者则保护系统免受恶意攻击导致的功能失效、数据泄露或非法操控。两者相辅相成,共同构成了高可靠芯片的基石。

一、 功能安全的实现:基于标准的系统化工程

功能安全的实现遵循严格的标准体系,如汽车领域的ISO 26262、工业领域的IEC 61508等。其在芯片层面的实现是一个贯穿设计、验证、生产、管理的系统工程。

- 架构设计与硬件机制:

- 冗余与多样性:采用双核锁步(Lockstep)、多核冗余比较、异构冗余计算(如CPU+硬件安全核)等架构,确保单一故障可被检测和容错。

- 安全监控与诊断:集成内存保护单元(MPU)、总线监护、电压/频率/温度监控、错误校正码(ECC)、内置自测试(BIST)等硬件电路,实时检测并报告硬件故障。

- 安全状态管理:设计明确的安全状态机,确保在检测到故障时,系统能有序进入安全状态(如安全关断、跛行回家模式)。

- 开发流程与验证:

- 安全生命周期的遵从:从概念阶段的风险评估(HARA/HAZOP),到系统、硬件、软件层面的安全需求分解与实现,再到严格的验证、确认和评估。

- 故障注入与安全分析:系统性地进行故障模式与影响分析(FMEA)、故障树分析(FTA),并通过模拟或硬件故障注入验证安全机制的有效性。

- 可追溯性与文档化:确保从安全目标到具体技术实现的完整可追溯性,满足认证要求。

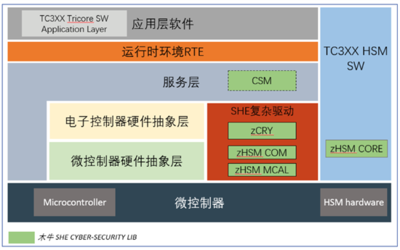

二、 信息安全的实现:分层防御与硬件信任根

芯片的信息安全旨在构建从硬件底层到应用层的纵深防御体系,其核心是建立一个不可篡改的硬件信任根(Root of Trust)。

- 硬件安全基础:

- 硬件信任根:通常指一个物理上隔离、抗篡改的安全区域(如安全岛、可信执行环境TEE),内嵌唯一的不可变标识(如PUF物理不可克隆函数)和受保护的密钥。

- 密码学加速引擎:集成高性能的硬件加速模块(如AES, SHA, RSA/ECC),为加密、解密、签名、验签提供高效且安全的底层支撑。

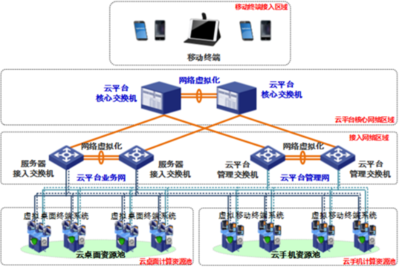

- 安全存储与隔离:提供受硬件保护的密钥存储(如HSM)、安全闪存区域,以及通过内存保护单元或内存管理单元实现的严格硬件隔离(如特权级、进程间隔离)。

- 安全启动与运行时保护:

- 安全启动链:从ROM Bootloader开始,利用密码学技术逐级验证后续引导加载程序、操作系统内核及关键应用的完整性与真实性,确保系统从可信状态启动。

- 运行时完整性保护:监控关键代码与数据的完整性,防止运行时篡改。

- 侧信道攻击防护:在电路和算法层面采取对抗功耗分析、时序分析等侧信道攻击的措施。

三、 功能安全与信息安全的融合

高级别系统(如自动驾驶)要求两者深度融合:

- 安全机制共享:例如,用于功能安全的硬件监控单元也可用于检测异常访问行为(信息安全威胁)。

- 相互依赖:信息安全攻击可能导致系统功能异常,触发功能安全机制;反之,功能安全的故障处理机制需考虑不被信息安全攻击所利用。

- 协同分析:进行联合安全分析(如SAFED),综合考虑恶意攻击和随机硬件故障对系统安全的共同影响。

四、 信息安全软件开发的策略与要点

在具备安全硬件的芯片上,信息安全软件是发挥其能力的关键。开发需遵循安全软件工程实践:

- 安全开发生命周期:

- 将安全需求(如加密协议实现、安全通信、访问控制)作为核心需求,融入需求分析、设计、编码、测试、部署和维护的全过程。

- 进行威胁建模(Threat Modeling),识别软件层面的攻击面与潜在威胁。

- 安全编码与库使用:

- 遵循安全编码规范(如MISRA C),避免缓冲区溢出、整数溢出、格式化字符串等常见漏洞。

- 谨慎使用密码学库:优先使用经过严格审计、经验证的硬件密码引擎驱动或成熟的安全软件库(如mbed TLS),避免自行实现密码学算法。正确管理密钥生命周期(生成、存储、使用、轮换、销毁)。

- 最小权限与纵深防御:

- 软件模块遵循最小权限原则,仅拥有完成其功能所必需的访问权限。

- 在软件层面构建多层防御,例如,在安全通信中同时使用身份认证、数据加密和完整性校验。

- 安全更新与事件响应:

- 设计安全的空中下载(OTA)更新机制,使用数字签名确保更新包的完整性与来源真实性,并支持安全回滚。

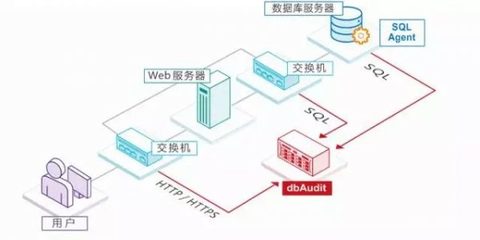

- 实现安全日志与审计功能,记录关键安全事件,便于事后分析和入侵检测。

- 测试与验证:

- 进行渗透测试、模糊测试、静态代码分析和动态分析,主动发现软件漏洞。

- 对安全关键代码进行形式化验证或更高级别的验证。

结论

主流芯片的功能安全与信息安全实现,是一个从硬件架构到系统软件、从设计流程到工程实践的立体化工程。硬件提供可信的基础和高效的安全机制,而软件则是灵活实现安全策略、构建纵深防御的灵魂。开发者必须在芯片选型之初就统筹考虑两者需求,并在软件开发中贯彻安全设计理念,才能打造出真正可靠、可信的智能系统核心。随着芯片技术的演进,功能安全与信息安全的硬件原生融合(如具有ASIL-D和CC EAL6+认证的芯片)将成为主流,对上层信息安全软件的开发提出更高要求,也带来更强大的基础保障。